HTTPS is de veilige versie van HTTP. Het beschermt gegevens die tussen een bezoeker en een website worden verzonden door de verbinding te versleutelen. Daardoor zijn privacy, betrouwbaarheid en vertrouwen beter geregeld. Voor SEO is HTTPS belangrijk omdat zoekmachines veilige websites verkiezen en bezoekers minder snel afhaken bij een site zonder beveiligingswaarschuwingen. Wie overstapt, moet niet alleen een certificaat installeren, maar ook doorverwijzingen, interne links en onveilige bronnen goed instellen. In deze gids lees je hoe je dat correct aanpakt.

- HTTPS versleutelt verkeer tussen browser en server en beschermt zo privacy, integriteit en authenticatie.

- Een goede migratie vraagt meer dan alleen een certificaat: ook redirects, canonicals, sitemaps en interne links moeten kloppen.

- Moderne instellingen zoals TLS 1.3 en HTTP/2 verbeteren niet alleen veiligheid, maar ook prestaties.

- Problemen zoals mixed content, foutieve domeinnamen in certificaten en verlopen certificaten zijn goed op te lossen met een vaste checklist.

- Automatisch certificaat vernieuwen en regelmatig testen met tools zoals SSL Labs voorkomt storingen en browserwaarschuwingen.

Wat is HTTPS en hoe werkt het?

HTTPS staat voor HyperText Transfer Protocol Secure. Het is de beveiligde variant van HTTP, het protocol waarmee browsers en websites met elkaar communiceren. Zodra iemand jouw site bezoekt, zorgt HTTPS ervoor dat gegevens versleuteld over de verbinding gaan.

Die beveiliging draait vandaag op TLS. De term SSL hoor je nog vaak, bijvoorbeeld bij een SSL-certificaat, maar technisch is TLS de moderne opvolger. Oude SSL-versies gelden al jaren als verouderd en onveilig.

HTTPS beschermt drie kernpunten van online communicatie:

- Privacy: gegevens zijn niet eenvoudig af te luisteren.

- Integriteit: inhoud kan onderweg niet ongemerkt worden aangepast.

- Authenticatie: de browser controleert of de website echt bij het juiste domein hoort.

SSL vs TLS: korte uitleg

SSL was vroeger de standaard voor versleutelde verbindingen. Tegenwoordig wordt TLS gebruikt. In de praktijk is “SSL” vooral een ingeburgerde naam gebleven voor een certificaat, terwijl de daadwerkelijke verbinding via TLS loopt. Moderne websites gebruiken minimaal TLS 1.2 en bij voorkeur TLS 1.3.

Waarom HTTPS noodzakelijk is

Zonder HTTPS kunnen gegevens onderweg gemakkelijker worden onderschept of aangepast. Dat is een risico bij inlogformulieren, contactaanvragen, betaalprocessen en zelfs gewone paginaweergaven. Ook voor eenvoudige bedrijfswebsites is HTTPS dus geen luxe meer, maar een basisvoorwaarde.

Daarnaast speelt gebruikersvertrouwen mee. Browsers tonen waarschuwingen wanneer een website niet goed beveiligd is. Zulke meldingen drukken op conversie en maken een merk minder betrouwbaar.

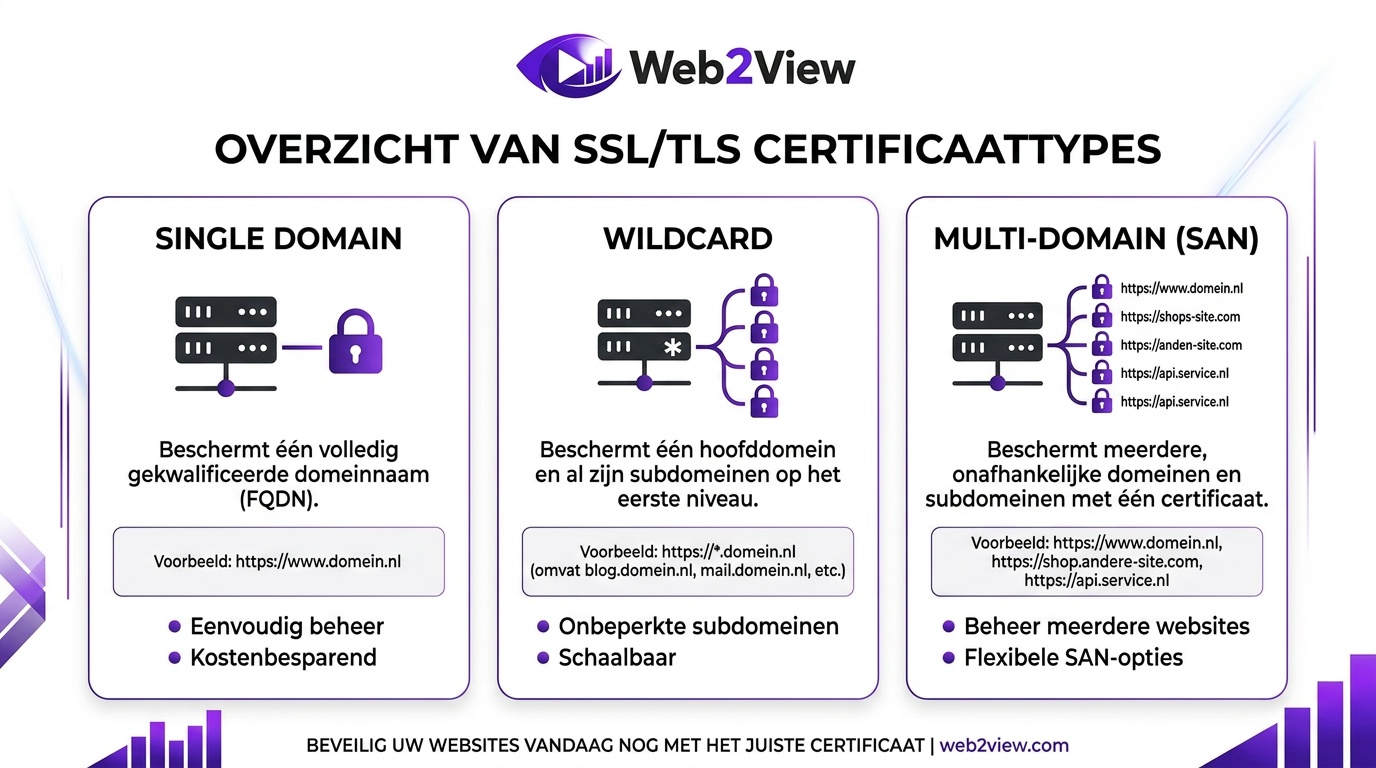

Welke typen SSL/TLS-certificaten zijn er?

Niet elk certificaat past bij elke website. De juiste keuze hangt af van het aantal domeinen, subdomeinen en de technische omgeving.

Single-domain, wildcard en SAN/multi-domain

Een certificaat voor één domein is geschikt voor een standaardwebsite met één hoofddomein. Dat is vaak de simpelste en voordeligste keuze.

Een wildcard-certificaat beveiligt naast het hoofddomein ook alle subdomeinen op hetzelfde niveau. Dat is handig wanneer je werkt met bijvoorbeeld shop.voorbeeld.nl, blog.voorbeeld.nl en support.voorbeeld.nl.

Een SAN- of multi-domain-certificaat is bedoeld voor meerdere verschillende domeinen binnen één certificaat. Dit zie je vaker bij grotere organisaties of omgevingen met meerdere merken.

Gratis vs betaald: Let’s Encrypt uitgelegd

Voor veel websites is Let’s Encrypt ruim voldoende. Het is gratis, betrouwbaar en goed te automatiseren. Vooral voor zakelijke websites, blogs, informatieve platforms en webshops is dit vaak een logische keuze.

Betaalde certificaten kunnen interessant zijn wanneer je extra ondersteuning wilt, specifieke validatie-eisen hebt of binnen een complexe enterprise-omgeving werkt. Voor de versleuteling zelf is gratis echter vaak net zo sterk.

Wanneer welk certificaat kiezen?

| Type | Kosten | Validatietijd | Use-case |

|---|---|---|---|

| Eén domein | Laag tot gratis | Snel | Standaard website of webshop |

| Wildcard | Middel | Snel tot gemiddeld | Veel subdomeinen |

| Multi-domain | Middel tot hoog | Gemiddeld | Meerdere losse domeinen |

Kies vooral op basis van beheer, schaalbaarheid en toekomstplannen. Een goedkoop certificaat dat later veel extra werk oplevert, is zelden de beste keuze.

SEO en HTTPS — wat verandert er?

HTTPS helpt SEO vooral wanneer de migratie technisch correct wordt uitgevoerd. Google ziet een beveiligde website als een positief signaal, maar het echte voordeel zit in het voorkomen van fouten, waarschuwingen en verwarring voor zoekmachines.

Redirects en SEO

Bij een overstap moet elke oude HTTP-URL met een permanente 301-redirect naar de juiste beveiligde versie verwijzen. Zo geef je duidelijk aan dat de oude URL definitief vervangen is. Daarmee blijft opgebouwde waarde uit links en indexatie beter behouden.

Werk daarnaast ook canonical tags, XML-sitemaps, hreflang-verwijzingen en interne links bij. Als die nog naar de oude variant wijzen, stuur je gemengde signalen naar zoekmachines.

Gecrawlde resources en mixed content

Wanneer een pagina veilig laadt, maar afbeeldingen, scripts of stylesheets nog via een onbeveiligde verbinding binnenhaalt, ontstaat mixed content. Browsers kunnen zulke bestanden blokkeren, waardoor een pagina onvolledig laadt of onveilig oogt.

Dat is niet alleen een technisch probleem, maar ook een UX- en SEO-risico. Als een pagina slecht functioneert of waarschuwingen geeft, heeft dat direct invloed op gebruikservaring en indirect op prestaties in zoekmachines.

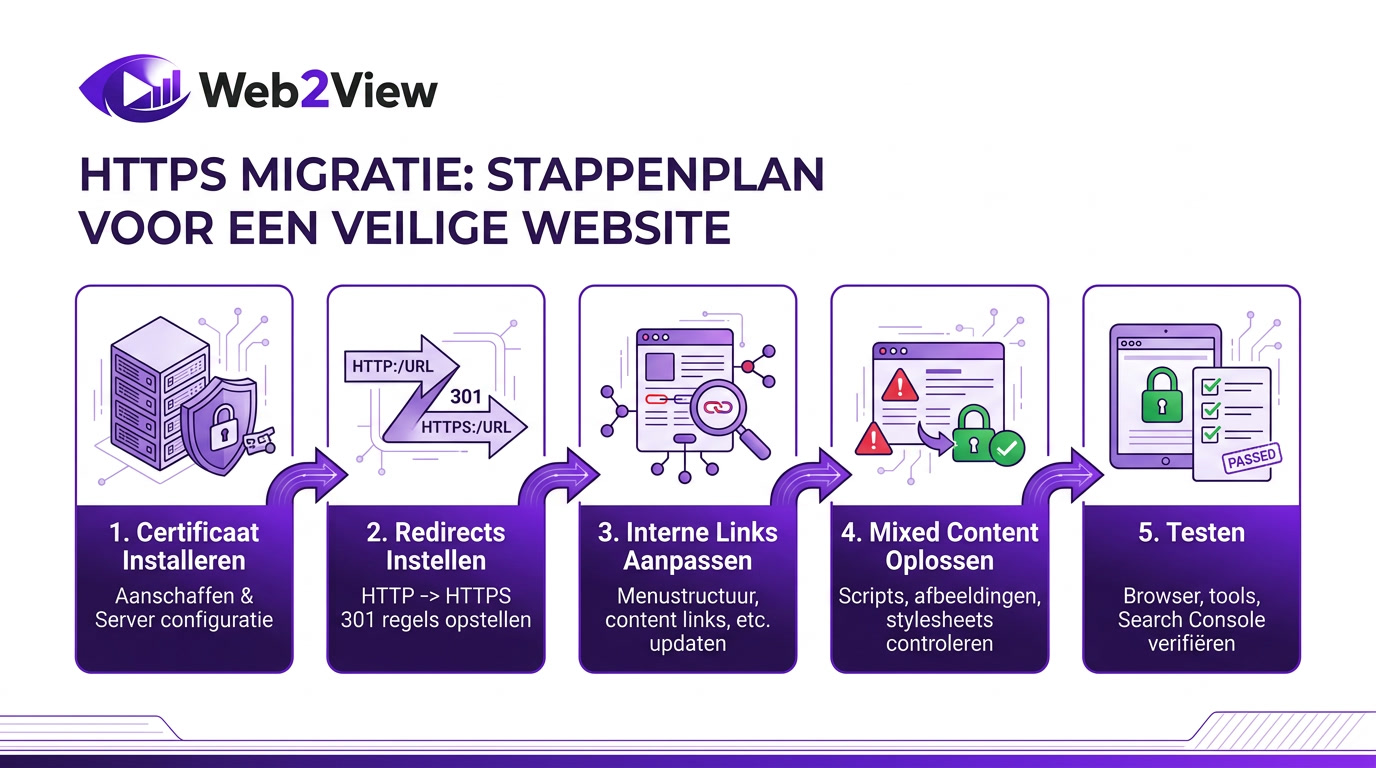

Stapsgewijze handleiding: migratie naar HTTPS

Voorbereidingen en testomgeving

Maak vóór de migratie altijd een volledige back-up van bestanden, database en serverconfiguratie. Werk bij voorkeur eerst in een testomgeving. Zo kun je configuraties, redirects en laadtijd controleren zonder risico voor de live website.

Controleer vooraf ook:

- absolute links in content en templates

- afbeeldingen, scripts, fonts en stylesheets

- canonicals en sitemaps

- CDN- en proxy-instellingen

- extern ingeladen scripts of widgets

Certificaat verkrijgen en installeren

Gebruik je Let’s Encrypt met Nginx, dan is dit een veelgebruikt commando:

certbot --nginx -d example.com -d www.example.comControleer na installatie of de website reageert op de beveiligde variant:

curl -I https://example.comWil je de keten en handshake uitgebreider bekijken, gebruik dan OpenSSL:

openssl s_client -connect example.com:443 -servername example.comApache voorbeeldconfig

<VirtualHost *:80>

ServerName example.com

ServerAlias www.example.com

Redirect permanent / https://example.com/

</VirtualHost>

<VirtualHost *:443>

ServerName example.com

ServerAlias www.example.com

SSLEngine on

SSLCertificateFile /path/to/fullchain.pem

SSLCertificateKeyFile /path/to/privkey.pem

Protocols h2 http/1.1

</VirtualHost>Nginx voorbeeldconfig

server {

listen 80;

server_name example.com www.example.com;

return 301 https://example.com$request_uri;

}

server {

listen 443 ssl http2;

server_name example.com www.example.com;

ssl_certificate /path/to/fullchain.pem;

ssl_certificate_key /path/to/privkey.pem;

ssl_protocols TLSv1.2 TLSv1.3;

location / {

proxy_pass http://localhost:3000;

}

}IIS korte instructie

In IIS importeer je eerst het certificaat in de servercertificaten. Daarna koppel je het aan de website via een HTTPS-binding op poort 443. Vervolgens stel je een permanente redirect in van de onbeveiligde naar de beveiligde variant. Test daarna alle belangrijke pagina’s, formulieren en assets.

HTTP naar HTTPS redirects: best practices

Elke URL moet in één stap op de juiste eindbestemming uitkomen. Vermijd ketens zoals HTTP naar www naar HTTPS of andere omwegen. Combineer domeinvoorkeur en beveiligde verbinding in één nette 301-redirect.

Controleer ook of:

- de voorkeursversie met of zonder www consequent is

- canonicals alleen naar de beveiligde variant verwijzen

- interne links niet onnodig eerst via oude URL’s lopen

Update interne links, sitemaps, robots.txt en CDN-configuraties

Werk na de migratie alle absolute links bij naar de beveiligde variant. Pas ook je XML-sitemap aan en dien die opnieuw in via Google Search Console. Controleer daarnaast je robots.txt en eventuele verwijzingen in structured data.

Gebruik je een CDN of reverse proxy, controleer dan of ook daar de juiste certificaten, headers en omleidingen actief zijn.

Performance en moderne TLS-instellingen

HTTP/2, TLS 1.3 en OCSP Stapling

Vroeger werd gedacht dat versleuteling websites altijd trager maakte. In de praktijk is dat achterhaald. Met HTTP/2 en TLS 1.3 kan een beveiligde website juist sneller en efficiënter laden.

HTTP/2 maakt slimmere verbindingen mogelijk en vermindert overhead. TLS 1.3 versnelt het opzetten van een beveiligde sessie. OCSP Stapling helpt browsers sneller te controleren of een certificaat nog geldig is, zonder extra vertraging.

Aanbevolen cipher suites en security tuning

Schakel verouderde protocollen uit en ondersteun minimaal TLS 1.2 en bij voorkeur TLS 1.3. Gebruik actuele serveraanbevelingen van betrouwbare bronnen en test wijzigingen eerst zorgvuldig. Een te strenge configuratie kan oude clients uitsluiten, dus stem veiligheid en compatibiliteit op elkaar af.

Wil je je instellingen toetsen, gebruik dan SSL Labs om je configuratie en score te beoordelen.

Beveiligingsheaders en HSTS

Wat is HSTS en hoe rol je het veilig uit?

HSTS vertelt browsers dat jouw site voortaan alleen nog via een beveiligde verbinding bezocht mag worden. Daarmee verklein je de kans dat bezoekers per ongeluk op een onbeveiligde versie terechtkomen.

Rol HSTS gefaseerd uit. Begin met een korte duur, test grondig en verhoog daarna stapsgewijs.

Strict-Transport-Security: max-age=300Als alles stabiel werkt, kun je de duur verhogen. Wees voorzichtig met subdomeinen en preload-opties. HSTS is krachtig, maar kan problemen veroorzaken als niet alle onderdelen van je domeinstructuur klaar zijn voor volledige afdwinging.

Andere relevante headers

Naast HSTS zijn deze headers waardevol als extra verdedigingslaag:

- X-Content-Type-Options: voorkomt verkeerde interpretatie van bestandstypen.

- Referrer-Policy: bepaalt hoeveel verwijzingsinformatie wordt meegestuurd.

- Content-Security-Policy: helpt ongewenste scripts en externe bronnen te beperken.

Deze headers vervangen HTTPS niet, maar versterken wel de totale beveiliging.

Certificaatbeheer en automatisering

Certbot en ACME-clients

Een certificaat handmatig vernieuwen is foutgevoelig. Daarom is automatisering belangrijk. Gebruik je Let’s Encrypt, dan is Certbot een logische keuze. Andere ACME-clients werken ook, zolang vernieuwing en logging goed geregeld zijn.

Test altijd of het vernieuwingsproces werkt:

certbot renew --dry-runRenewal-processen en monitoring

Richt monitoring in op certificaten die binnenkort verlopen en controleer na serverupdates of de configuratie nog geldig is. Een verlopen certificaat leidt direct tot browserwaarschuwingen, omzetverlies en minder vertrouwen.

Voor Linux-servers kun je automatische vernieuwing bijvoorbeeld via cron of een systemd-timer laten lopen:

0 3 * * * certbot renew --quietTroubleshooting veelvoorkomende HTTPS-problemen

Mixed content oplossen

Open de browserconsole en kijk welke bestanden nog via een onbeveiligde URL worden geladen. Vaak zijn dat oudere afbeeldingen, hardcoded scripts, fonts of stylesheets. Werk die bronnen bij naar de veilige variant en test daarna opnieuw.

Controleer vooral:

- thema- en templatebestanden

- CSS en JavaScript

- CMS-instellingen

- extern ingeladen widgets

- CDN-links

Veelvoorkomende foutmeldingen en fixes

ERR_CERT_COMMON_NAME_INVALID

Het certificaat bevat waarschijnlijk niet de juiste domeinnaam of subdomeinvariant. Controleer of alle gebruikte hostnames correct zijn opgenomen.

Expired certificate

Het certificaat is verlopen. Controleer je automatische vernieuwing en vernieuw direct.

Browserwaarschuwing ondanks geldig certificaat

Vaak ontbreekt een intermediate certificaat of is de certificaatketen onvolledig geconfigureerd. Controleer of je fullchain correct wordt gebruikt.

SSL Labs en andere testtools: interpretatie

Met SSL Labs kun je je serverconfiguratie, certificaatketen, protocolondersteuning en zwakke punten analyseren. Let niet alleen op de totaalscore, maar vooral op concrete meldingen zoals verouderde protocollen, een onvolledige keten of zwakke configuraties.

Gebruik aanvullend browsertools en command line-tests om redirects, headers en certificaatdetails te verifiëren.

Checklist: HTTPS-migratie in 10 stappen

| Stap | Waarom | Voltooid |

|---|---|---|

| 1. Maak een volledige back-up | Voorkomt dat je bij fouten data of configuratie verliest | ☐ |

| 2. Test eerst in een testomgeving | Beperkt risico op live problemen | ☐ |

| 3. Kies het juiste certificaat | Sluit aan op domeinen en subdomeinen | ☐ |

| 4. Installeer het certificaat correct | Zorgt voor een geldige en vertrouwde verbinding | ☐ |

| 5. Activeer de beveiligde variant op alle domeinen | Voorkomt inconsistente signalen | ☐ |

| 6. Stel een permanente redirect in | Behoudt SEO-waarde en leidt bezoekers goed door | ☐ |

| 7. Werk interne links, canonicals, sitemap en robots.txt bij | Geeft zoekmachines duidelijke signalen | ☐ |

| 8. Controleer en herstel mixed content | Voorkomt blokkades en waarschuwingen | ☐ |

| 9. Test redirects, TLS en certificaatketen | Valideert de technische implementatie | ☐ |

| 10. Automatiseer certificaat vernieuwen en monitoring | Voorkomt uitval door verlopen certificaten | ☐ |

FAQ

HTTPS is de beveiligde versie van HTTP. Het versleutelt de verbinding tussen browser en website, zodat gegevens niet eenvoudig onderschept kunnen worden.

Nee. SSL is de oude benaming. Moderne websites gebruiken TLS. De term SSL-certificaat wordt nog wel vaak gebruikt als algemene naam.

Ja, voor veel websites wel. Het is betrouwbaar, gratis en goed te automatiseren. Voor de meeste zakelijke websites is het een prima keuze.

Die stuurt bezoekers en zoekmachines automatisch van een oude onbeveiligde URL naar de juiste beveiligde versie van dezelfde pagina.

Dat gebeurt wanneer een beveiligde pagina nog onderdelen laadt via een onbeveiligde verbinding, zoals afbeeldingen, scripts of stylesheets.

Nee. Begin klein, test zorgvuldig en verhoog pas daarna de duur. HSTS is krachtig, maar moet gecontroleerd worden uitgerold.

Dat verschilt per aanbieder. Certificaten van Let’s Encrypt hebben een korte looptijd en worden meestal automatisch vernieuwd.

Ja. Het is een positief technisch signaal en helpt browserwaarschuwingen voorkomen, wat de gebruikservaring en betrouwbaarheid ondersteunt.

Conclusie

HTTPS is geen extra optie meer, maar een basisvoorwaarde voor elke moderne website. Het beschermt gegevens, vergroot vertrouwen en ondersteunt een gezonde technische SEO-basis.

Een goede implementatie gaat verder dan alleen een certificaat installeren. Ook redirects, interne links, canonicals, sitemaps, mixed content, HSTS en monitoring moeten kloppen. Pak je dat zorgvuldig aan, dan voorkom je fouten, behoud je zoekzichtbaarheid en bied je bezoekers een veilige ervaring.

Wil je jouw website laten controleren of hulp bij de migratie? Bekijk dan onze pagina over website beveiliging, lees meer over technische SEO of neem direct contact op voor een snelle HTTPS-scan.